Le vérificateur d’orthographe de Microsoft Edge et le correcteur orthographique amélioré de Chrome envoient les données sensibles que vous saisissez, y compris vos mots de passe, sur les serveurs de Google et Microsoft.

L’équipe de chercheurs en sécurité d’Otto-JS a découvert que le Rédacteur Microsoft sur Microsoft Edge et le correcteur orthographique amélioré intégré à Google Chrome partagent vos données personnelles sur les serveurs de Google et de Microsoft.

Concrètement, tous les contenus entrés dans un champ de texte pouvant être analysés par ces correcteurs orthographiques, qu’il s’agisse d’une page de connexion ou d’un formulaire, sont envoyés aux deux géants américains. Cela peut inclure les noms, prénoms, adresses e-mail, date de naissance, numéro de sécurité sociale, etc. Tous les champs de texte qui peuvent être analysés par ces correcteurs orthographiques sont concernés. Si cela n’est qu’à moitié surprenant, la suite s’avère plus effrayante. En effet, l’équipe d’Otto-JS a trouvé bien pire.

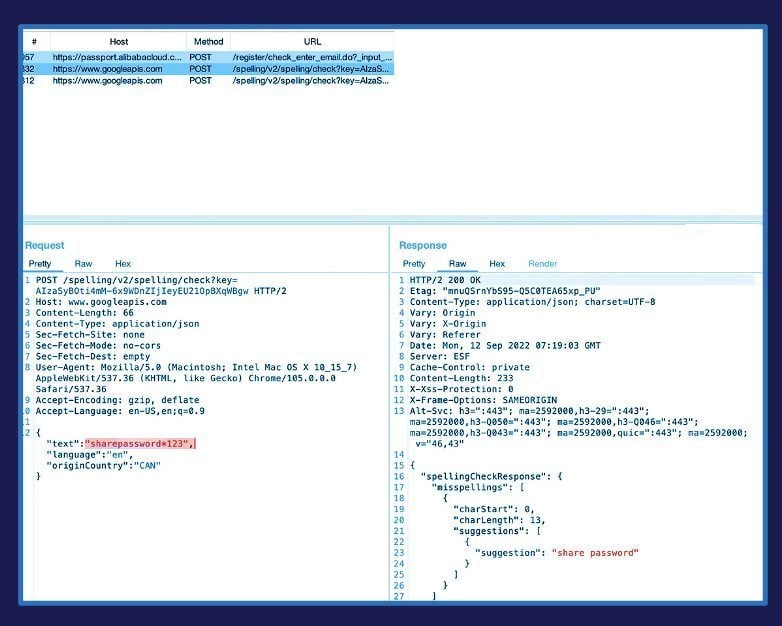

En testant le comportement de leurs scripts, les dirigeants de l’entreprise ont découvert qu’en cliquant sur le bouton pour afficher le mot de passe qu’ils venaient de saisir, que celui-ci était également envoyé sur les serveurs de Google et Microsoft.

« Ce qui est préoccupant, c’est la facilité d’activation de ces fonctionnalités et le fait que la plupart des utilisateurs les activeront sans vraiment se rendre compte de ce qui se passe en arrière-plan. » a indiqué le cofondateur d’Otto-JS dans le communiqué publié par l’entreprise.

En effet, si le Rédacteur Microsoft est une extension qui doit être volontairement installée par l’utilisateur dans Edge, ce n’est pas le cas du correcteur orthographique amélioré de Chrome qui est nativement intégré dans le navigateur.

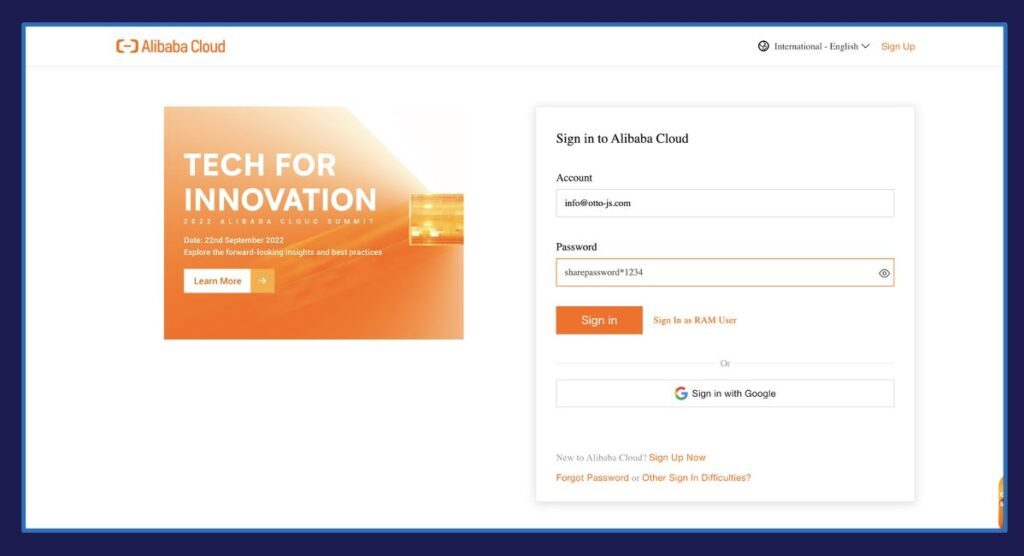

Pour illustrer le danger que peuvent représenter ces extensions, l’équipe d’Otto-JS a fait une démonstration éloquente. Les captures d’écran publiées par l’entreprise montrent ainsi que lorsqu’un utilisateur qui se connecte à Alibaba Cloud, son mot de passe est envoyé sur les serveurs de Google. Or le service n’a rien à voir avec Google ni Microsoft. Cette brèche, nommée « Spell-jacking » par Otto-JS, est transposable à n’importe quelle infrastructure clou ou réseau interne d’entreprise.

Otto-JS, qui a dévoilé l’existence de cette brèche à plusieurs géants du secteur, a déjà permis à plusieurs d’entre eux de corriger le tir. C’est le cas, par exemple, des équipes en charge de la sécurité d’Amazon Web Services ou encore du gestionnaire de mots de passe LastPass. Leurs équipes de sécurité ont corrigé fissa le code de leur application afin d’empêcher les correcteurs orthographiques de venir analyser les champs de texte contenant des données sensibles.

Source : Otto-JS