Les cybercriminels prennent d’assaut votre boite mail. Selon CheckPoint, près de 7 cyberattaques sur 10 débutent par l’envoi d’un mail malveillant. Bien souvent, ce mail comporte un PDF taillé pour piéger les internautes.

Les chercheurs de CheckPoint mettent en garde les internautes. Comme l’indique la société de cybersécurité, une grande partie des menaces informatiques réside dans la boite mail des utilisateurs. Selon Check Point Research, « 68 % des attaques malveillantes sont livrées par e-mail ». C’est pourquoi les chercheurs estiment que les cyberattaques « commencent dans votre boîte de réception ».

Les experts pointent surtout du doigt les fichiers PDF, l’un des principaux vecteurs d’attaque au monde. Devenu omniprésent, le PDF représente « désormais 22 % de toutes les pièces jointes malveillantes » qui envahissent la boite de réception des internautes.

« Plus de 87 % des entreprises utilisent le PDF comme format standard pour leurs communications, ce qui en fait une cible idéale pour les attaquants cherchant à dissimuler du code malveillant », souligne CheckPoint dans son rapport.

Le PDF pour berner les antivirus

L’utilisation de fichiers PDF a de nombreux atouts pour les cybercriminels. Ils permettent notamment à ceux-ci d’échapper aux antivirus et autres dispositifs de sécurité intégrés sur l’ordinateur ou sur le smartphone de la cible. Les pirates peuvent en effet « cacher des liens nuisibles, du code ou d’autres contenus malveillants » directement dans le document.

Le PDF est massivement exploité par les cybercriminels spécialisés dans les attaques de phishing. Il y a quelques mois, les chercheurs de Zimperium ont découvert une campagne de phishing reposant sur des fichiers PDF malveillants. La campagne était composée de 20 fichiers PDF piégés envoyés par mail sur le téléphone des victimes. Une fois ouverts, les fichiers redirigeant l’internaute sur un site web de phishing qui va réclamer des données personnelles ou des coordonnées bancaires sous un prétexte fallacieux.

« Les cybercriminels se tournent souvent vers les PDF pour le phishing parce que le format est largement considéré comme sûr et fiable. Ces fichiers, généralement perçus comme des documents authentiques, servent de conteneurs flexibles », ajoute CheckPoint.

Par ailleurs, les pirates se font passer pour des services « de confiance comme Amazon, DocuSign ou Acrobat Reader », ce qui contribue à endormir la méfiance des cibles. Dans la plupart des cas, il s’agit d’opérations d’ingénierie sociale. Ce type d’offensive consiste à manipuler psychologiquement les utilisateurs pour les contraindre à interagir avec les fichiers PDF piégés.

Des tactiques pour rester indétectables

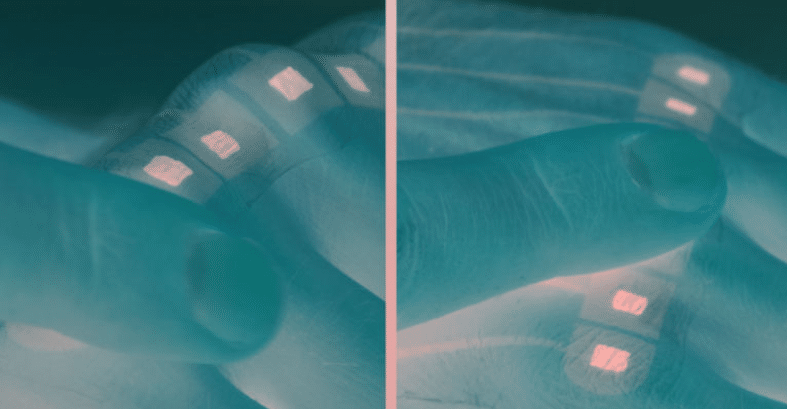

Pour éviter que le lien glissé dans le PDF soit détecté, les pirates disposent d’une multitude de tactiques différentes. Ils peuvent par exemple cacher le lien malveillant dans un QR code ou se servir de « services de redirection », qui vont masquer « la véritable destination » de celui-ci. De plus, « les PDF utilisent des annotations pour définir les zones cliquables (telles que les liens), mais ces annotations peuvent être codées d’une manière difficile à reconnaître » pour les antivirus.

CheckPoint conseille aux internautes de vérifier l’authenticité de l’expéditeur du mail, de ne pas ouvrir les pièces jointes non sollicitées, de vous méfier des liens raccourcis, et de garder tous vos systèmes à jour, y compris vos antivirus.

Source : CheckPoint

__________________________________________________________________________________________________________